Aktiver eller deaktiver kerneisolering og hukommelsesintegritet i Windows 11/10

Cyberangreb har ændret sig i løbet af de seneste år. Rogue hackere kan nu overtage din pc og låse filer, medmindre du er klar til at betale dem penge. Disse typer angreb kaldes Ransomware , og de bruger udnyttelser på kerneniveau, der forsøger at køre malware med de højeste privilegier, f.eks. WannaCry og Petya ransomware. For at afbøde disse typer angreb har Microsoft udrullet en funktion, der giver dig mulighed for at aktivere Core Isolation og Memory Integrity(Core Isolation and Memory Integrity) for at forhindre sådanne angreb.

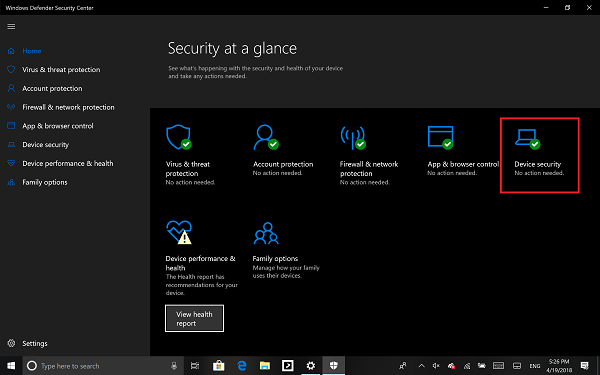

Windows Defender Security Center tilbyder denne funktion. Kaldet Device Security , det tilbyder statusrapportering og styring af sikkerhedsfunktioner indbygget i dine enheder – herunder slå funktioner til for at give forbedret beskyttelse. Det virker dog ikke på softwareniveau; hardwaren skal også understøtte det. Din firmware bør understøtte Virtualization, som gør det muligt for Windows 11/10 /10 -pc'en at køre applikationer i en container, så de ikke får adgang til andre dele af systemet.

Din enhed skal opfylde kravene til standard hardwaresikkerhed Dette betyder, at din enhed skal understøtte hukommelsesintegritet og kerneisolering og også have:

- TPM 2.0 (også kaldet din sikkerhedsprocessor)

- Sikker opstart aktiveret

- DEP

- UEFI MAT

Aktiver kerneisolering(Core Isolation) og hukommelsesintegritet(Memory Integrity) i Windows 11

Det er sandsynligvis den nemmeste måde at aktivere eller deaktivere virtualiseringsbaseret sikkerhed(Security) i Windows 11 . Med andre ord skal du aktivere Core-isolation(enable Core isolation) for at få det gjort. For det skal du gøre følgende:

- Søg efter Windows-sikkerhed (windows security ) i proceslinjens søgefelt.

- Klik(Click) på det enkelte søgeresultat.

- Skift til fanen Enhedssikkerhed(Device security) .

- Klik på indstillingen Core isolation details .

- Skift knappen Memory integrity for at tænde den.

- Genstart din computer.

Aktiver kerneisolering(Core Isolation) og hukommelsesintegritet(Memory Integrity) i Windows 11/10

- Log på som administrator, og åbn Windows Defender Security Center

- Se efter indstillingen Enhedssikkerhed(Device Security) .

- Her skal du tjekke om Core Isolation under Virtualization er aktiveret på din pc.

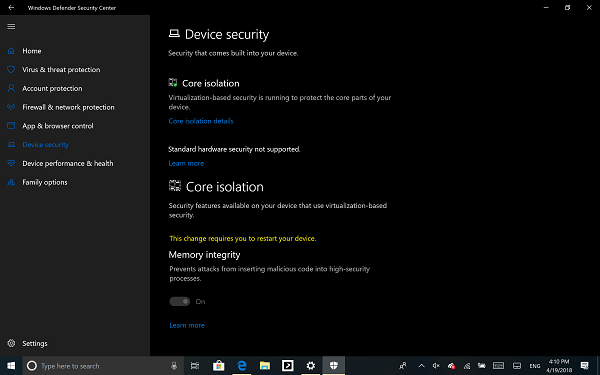

- Kerneisolering (Core isolation)giver(y) virtualiseringsbaserede sikkerhedsfunktioner for at beskytte kernedele af din enhed.

- Klik(Click) på Core isolation details, og du vil blive tilbudt at aktivere Memory Integrity .

Hukommelsesintegritet(Memory integrity) (hypervisor-beskyttet kodeintegritet) er en sikkerhedsfunktion i Core -isolation, der forhindrer angreb i at indsætte ondsindet kode i processer med høj sikkerhed. Skift(Toggle) for at tænde den.

Når den er aktiveret, vil den bede dig om at genstarte pc'en for fuldstændigt at aktivere Memory Integrity .

Hvis du senere støder på problemer med applikationskompatibilitet, skal du muligvis slå dette fra.

Relateret(Related) : Hukommelsesintegritet nedtonet eller vil ikke tænde/slukke .

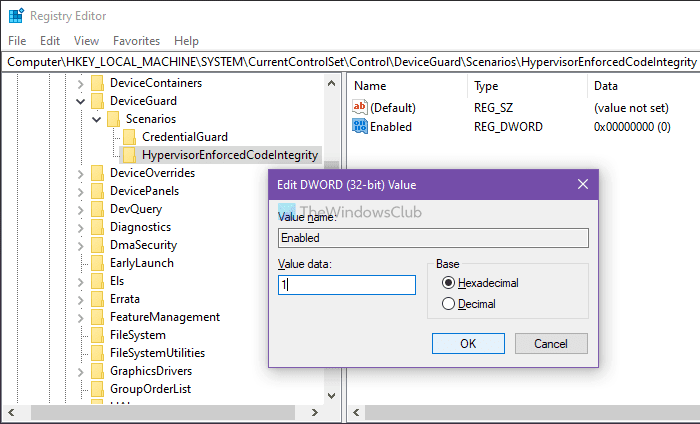

Aktiver eller deaktiver kerneisolering(Core Isolation) og hukommelsesintegritet(Memory Integrity) ved hjælp af registreringsdatabasen

Du kan også bruge registreringsdatabasen(Registry) , til at aktivere eller deaktivere Core isolation Memory -integritet ved hjælp af registreringseditoren(Registry Editor) , følg disse trin:

- Tryk på Win+R for at åbne dialogboksen Kør.

- Skriv regedit og tryk på Enter- knappen.

- Klik på indstillingen Ja(Yes) .

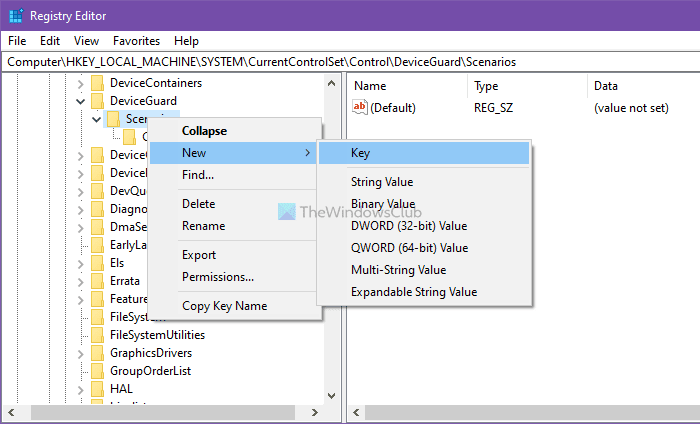

- Naviger til Scenarier(Scenarios) i HKEY_LOCAL_MACHINE .

- Højreklik på Scenarios > New > Key .

- Navngiv den som HypervisorEnforcedCodeIntegrity .

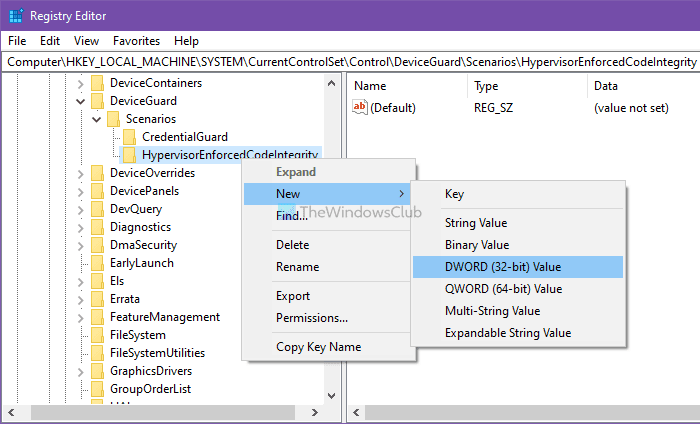

- Højreklik på den > New > DWORD (32-bit) Value .

- Navngiv den som aktiveret(Enabled) .

- Dobbeltklik på den for at indstille værdidata(Value) som 1 for at aktivere og 0 for at deaktivere.

- Klik på knappen OK .

- Genstart din computer.

Fortsæt med at læse for at lære mere om disse trin.

Forholdsregler:(Precaution: ) Glem ikke at oprette et systemgendannelsespunkt, før du går til REGEDIT -trinene .

For at komme i gang skal du trykke på Win+R for at åbne dialogboksen Kør(Run) , skrive regedit og trykke på Enter - knappen. Hvis UAC -prompten vises på din skærm, skal du klikke på Ja(Yes ) for at åbne registreringseditoren .

Derefter skal du navigere til følgende sti:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios

Højreklik på tasten Scenarier(Scenarios ) > New > Key , og navngiv den som HypervisorEnforcedCodeIntegrity .

Derefter skal du oprette en REG_DWORD- værdi. For det skal du højreklikke på HypervisorEnforcedCodeIntegrity > New > DWORD (32-bit) Value , og navngive den som Aktiveret(Enabled) .

Som standard leveres den med en værdidata(Value) på 0 , hvilket betyder, at den er deaktiveret. Men hvis du vil aktivere denne funktionalitet, skal du dobbeltklikke på den for at indstille værdidataene(Value) til 1 .

Klik på knappen OK , og genstart din computer.

Når det er sagt, er der yderligere to muligheder, der kan være tilgængelige afhængigt af hardwaren på din pc.

- Sikkerhedsprocessor(Security Processor) vises kun, hvis du har TPM tilgængelig med din pc-hardware. De er diskrete chips loddet til en computers bundkort af OEM . For at få mest muligt ud af TPM skal OEM omhyggeligt integrere systemhardware og firmware med TPM'en(TPM) for at sende dens kommandoer og reagere på dens svar. De nyere TPM'er(TPMs) kan også give sikkerheds- og privatlivsfordele til selve systemhardwaren. Så sørg for at tjekke for alle disse, hvis du køber en ny pc.

- Secure Boot forhindrer, at ondsindet kode indlæses før dit OS. De er svære at knække, men med sikker støvle er det taget hånd om det.

Windows 11/10 tilbyder også Hypervisor Protected Code Integrity ( HVCI ), når du starter med rene installationer. De, der bruger gammel hardware, vil have mulighed for at tilmelde sig efter opgraderingen ved hjælp af brugergrænsefladen i Windows Defender Security Center ( WDSC ). Denne forbedring vil sikre, at kerneprocessen, der verificerer kodeintegritet, kører i et sikkert runtime-miljø.

Læs(Read) : Virtualiseringsbaseret sikkerhed er ikke aktiveret i Windows 11(Virtualization-based Security not enabled in Windows 11) .

Related posts

Aktiver beskyttelse af potentielt uønskede applikationer i Windows 11/10

Sådan udelukker du en mappe fra Windows Defender-scanning i Windows 11/10

Kan ikke aktivere Windows Defender i Windows 11/10

Sådan åbner du Windows Security Center i Windows 11/10

Udfør Windows Defender Offline Scan ved opstart i Windows 11/10

Ret Microsoft Edge High Memory Usage i Windows 11/10

Windows Defender opdaterer ikke automatisk i Windows 11/10

Sådan bruger du Charmap og Eudcedit indbyggede værktøjer i Windows 11/10

Aktiver netværksforbindelser, mens du er i moderne standby på Windows 11/10

Hvad er Windows.edb-filen i Windows 11/10

Synkroniseringsindstillinger fungerer ikke eller er nedtonede i Windows 11/10

Sådan kontrolleres Processor Cache Memory Størrelse i Windows 11/10

Proceslinjemeddelelser vises ikke i Windows 11/10

Sådan oprettes en Crash Dump-fil manuelt i Windows 11/10

Hvad er WDAGUtilityAccount i Windows 11/10? Skal jeg slette den?

Sådan aktiverer du periodisk scanning af Windows Defender i Windows 11/10

Sådan ændres standardwebkamera i Windows 11/10-computer

Sådan aktiveres eller deaktiveres Arkiv Apps-funktionen i Windows 11/10

Sådan åbner og læser du Small Memory Dump (dmp)-filer i Windows 11/10

Sådan aktiveres netværksscanning i Windows Defender på Windows 11/10