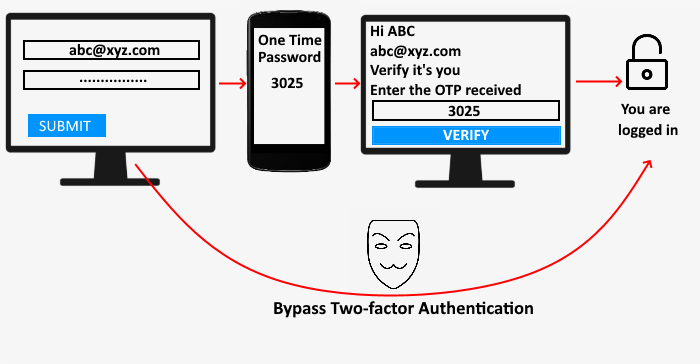

Hvordan hackere kan komme uden om tofaktorautentificering

Du tror måske, at aktivering af to-faktor-godkendelse på din konto gør den 100 % sikker. To-faktor-godkendelse(Two-factor authentication) er blandt de bedste metoder til at beskytte din konto. Men du kan blive overrasket over at høre, at din konto kan blive kapret på trods af at du aktiverer to-faktor-godkendelse. I denne artikel vil vi fortælle dig de forskellige måder, hvorpå angribere kan omgå to-faktor-godkendelse.

Hvad er tofaktorgodkendelse ( 2FA(Authentication) )?

Før vi begynder, lad os se, hvad 2FA er. Du ved, at du skal indtaste en adgangskode for at logge ind på din konto. Uden den korrekte adgangskode kan du ikke logge ind. 2FA er processen med at tilføje et ekstra sikkerhedslag til din konto. Efter at have aktiveret det, kan du ikke logge ind på din konto ved kun at indtaste adgangskoden. Du skal gennemføre endnu et sikkerhedstrin. Det betyder i 2FA, at hjemmesiden verificerer brugeren i to trin.

Læs(Read) : Sådan aktiverer du 2-trinsbekræftelse i Microsoft-konto(How to Enable 2-step Verification in Microsoft Account) .

Hvordan virker 2FA?

Lad os forstå arbejdsprincippet for tofaktorautentificering. 2FA kræver, at du bekræfter dig selv to gange. Når du indtaster dit brugernavn og din adgangskode, vil du blive omdirigeret til en anden side, hvor du skal fremlægge endnu et bevis på, at du er den rigtige person, der forsøger at logge ind. Et websted kan bruge en af følgende bekræftelsesmetoder:

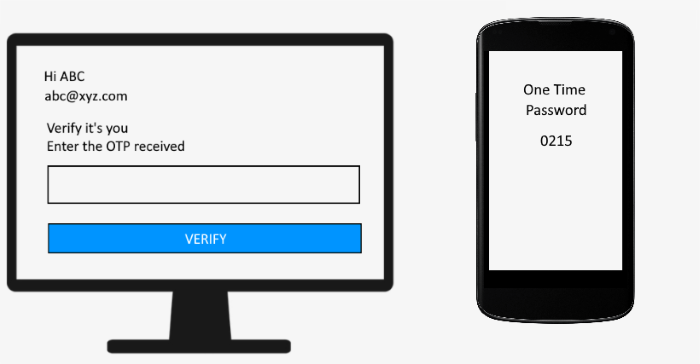

OTP (engangsadgangskode)

Efter at have indtastet adgangskoden, fortæller hjemmesiden dig, at du skal verificere dig selv ved at indtaste den OTP , der er sendt på dit registrerede mobilnummer. Efter at have indtastet den korrekte OTP , kan du logge ind på din konto.

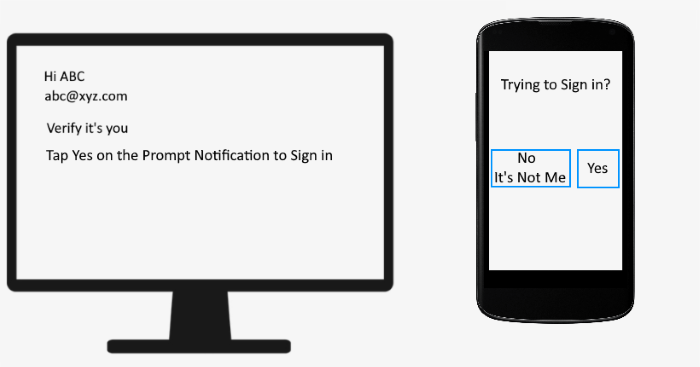

Hurtig meddelelse

Hurtig meddelelse vises på din smartphone, hvis den er forbundet til internettet. Du skal bekræfte dig selv ved at trykke på knappen " Ja(Yes) ". Derefter vil du blive logget ind på din konto på din pc.

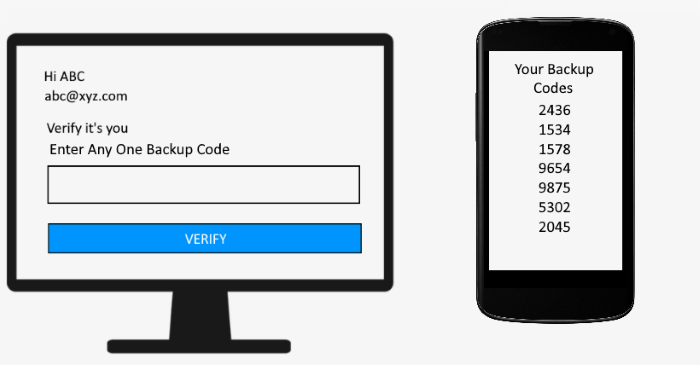

Backup koder

Sikkerhedskopieringskoder(Backup) er nyttige, når de to ovenstående metoder til bekræftelse ikke virker. Du kan logge ind på din konto ved at indtaste en af de backupkoder, du har downloadet fra din konto.

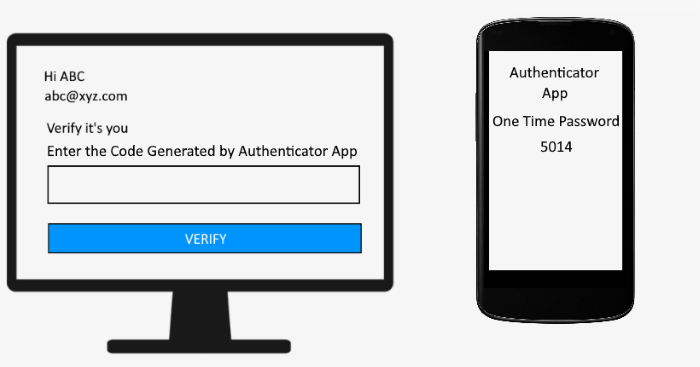

Authenticator-app

I denne metode skal du forbinde din konto med en autentificeringsapp. Når du vil logge ind på din konto, skal du indtaste koden, der vises på autentificeringsappen, der er installeret på din smartphone.

Der er flere flere metoder til verifikation, som et websted kan bruge.

Læs(Read) : Sådan tilføjer du totrinsbekræftelse til din Google-konto(How To Add Two-step Verification To Your Google Account) .

Hvordan hackere kan komme uden om tofaktorautentificering(Two-factor Authentication)

Uden tvivl gør 2FA din konto mere sikker. Men der er stadig mange måder, hvorpå hackere kan omgå dette sikkerhedslag.

1] Cookie-tyveri(Cookie Stealing) eller sessionskapring(Session Hijacking)

Cookie stjæle eller session kapring(Cookie stealing or session hijacking) er metoden til at stjæle session cookie af brugeren. Når først hackeren får succes med at stjæle session-cookien, kan han nemt omgå to-faktor-godkendelsen. Angribere kender mange metoder til kapring, såsom sessionsfiksering, sessionssniffing, cross-site scripting, malwareangreb osv. Evilginx er blandt de populære rammer, som hackere bruger til at udføre et man-in-the-middle-angreb. I denne metode sender hackeren et phishing-link til brugeren, der fører ham til en proxy-loginside. Når brugeren logger ind på sin konto ved hjælp af 2FA, fanger Evilginx hans loginoplysninger sammen med godkendelseskoden. Siden OTPudløber efter brug af det og også gyldigt i en bestemt tidsramme, er der ingen brug for at fange godkendelseskoden. Men hackeren har brugerens sessionscookies, som han kan bruge til at logge ind på sin konto og omgå to-faktor-godkendelsen.

2] Duplicate Code Generation

Hvis du har brugt Google Authenticator -appen, ved du, at den genererer nye koder efter et bestemt tidspunkt. Google Authenticator og andre autentificeringsapps fungerer på en bestemt algoritme. Tilfældige(Random) kodegeneratorer starter generelt med en startværdi for at generere det første tal. Algoritmen bruger derefter denne første værdi til at generere de resterende kodeværdier. Hvis hackeren er i stand til at forstå denne algoritme, kan han nemt oprette en dubletkode og logge ind på brugerens konto.

3] Brute Force

Brute Force er en teknik til at generere alle mulige adgangskodekombinationer. Tiden for at knække en adgangskode ved hjælp af brute force afhænger af dens længde. Jo længere adgangskoden er, jo længere tid tager det at knække den. Generelt er godkendelseskoderne fra 4 til 6 cifre lange, hackere kan prøve et brute force forsøg på at omgå 2FA. Men i dag er succesraten for brute force-angreb mindre. Dette skyldes, at godkendelseskoden kun forbliver gyldig i en kort periode.

4] Social Engineering

Social Engineering er den teknik, hvor en angriber forsøger at narre brugerens sind og tvinger ham til at indtaste sine loginoplysninger på en falsk login-side. Uanset om angriberen kender dit brugernavn og adgangskode eller ej, kan han omgå to-faktor-godkendelsen. Hvordan? Lad os se:

Lad os overveje det første tilfælde, hvor angriberen kender dit brugernavn og din adgangskode. Han kan ikke logge ind på din konto, fordi du har aktiveret 2FA. For at få koden kan han sende dig en e-mail med et ondsindet link, hvilket skaber en frygt i dig for, at din konto kan blive hacket, hvis du ikke skrider til handling med det samme. Når du klikker på det link, vil du blive omdirigeret til hackerens side, der efterligner ægtheden af den originale webside. Når du har indtastet adgangskoden, bliver din konto hacket.

Lad os nu tage et andet tilfælde, hvor hackeren ikke kender dit brugernavn og din adgangskode. Igen(Again) , i dette tilfælde sender han dig et phishing-link og stjæler dit brugernavn og adgangskode sammen med 2FA-koden.

5] OAuth

OAuth -integration giver brugerne mulighed for at logge ind på deres konto ved hjælp af en tredjepartskonto. Det er en velrenommeret webapplikation, der bruger autorisationstokens til at bevise identiteten mellem brugerne og tjenesteudbyderne. Du kan overveje OAuth som en alternativ måde at logge ind på dine konti på.

En OAuth- mekanisme fungerer på følgende måde:

- Site A anmoder Site B (f.eks . Facebook ) om et godkendelsestoken.

- Site B vurderer, at anmodningen er genereret af brugeren og verificerer brugerens konto.

- Site B sender derefter en tilbagekaldskode og lader angriberen logge ind.

I ovenstående processer har vi set, at angriberen ikke kræver at verificere sig selv via 2FA. Men for at denne bypass-mekanisme skal fungere, skal hackeren have brugerens kontobrugernavn og adgangskode.

Sådan kan hackere omgå to-faktor-godkendelsen af en brugers konto.

Hvordan forhindrer man 2FA-omgåelse?

Hackere kan ganske rigtigt omgå to-faktor-autentificeringen, men i hver metode har de brug for brugernes samtykke, som de får ved at narre dem. Uden at narre brugerne er det ikke muligt at omgå 2FA. Derfor(Hence) bør du tage dig af følgende punkter:

- Før du klikker på et link, skal du kontrollere dets ægthed. Det kan du gøre ved at tjekke afsenderens e-mailadresse.

- Opret en stærk adgangskode(Create a strong password) , der indeholder en kombination af alfabeter, tal og specialtegn.

- Brug(Use) kun ægte autentificeringsapps, såsom Google Authenticator, Microsoft Authenticator osv.

- Download og gem backupkoderne et sikkert sted.

- Stol aldrig på phishing-e-mails, som hackere bruger til at narre brugernes sind.

- Del ikke sikkerhedskoder med nogen.

- Konfigurer(Setup) sikkerhedsnøgle på din konto, et alternativ til 2FA.

- Bliv ved med at ændre din adgangskode regelmæssigt.

Læs(Read) : Tips til at holde hackere ude af din Windows-computer(Tips to Keep Hackers out of your Windows computer) .

Konklusion

To-faktor-godkendelse er et effektivt sikkerhedslag, der beskytter din konto mod kapring. Hackere ønsker altid at få en chance for at omgå 2FA. Hvis du er opmærksom på forskellige hackingmekanismer og ændrer din adgangskode regelmæssigt, kan du beskytte din konto bedre.

Related posts

Sådan aktiverer du to-faktor-godkendelse i Discord

Sådan konfigureres genoprettelses- og sikkerhedskopieringsmuligheder for tofaktorgodkendelse korrekt

Sådan installeres Drupal ved hjælp af WAMP på Windows

Bedste Software & Hardware Bitcoin Wallets til Windows, iOS, Android

Konfigurer internetradiostation gratis på Windows-pc

Hvad er virtuelle kreditkort, og hvordan og hvor får du dem?

Gratis opgavestyringssoftware til at styre teamarbejde

Session messaging app tilbyder stærk sikkerhed; Intet telefonnummer påkrævet!

Bedste værktøjer til at sende SMS gratis fra din computer

Denne konto er ikke knyttet til nogen Mixer-konto

OpenGL-apps kører ikke på Miracast trådløs skærm i Windows 11/10

Sådan sletter du din LastPass-konto

Zip-filen er for stor fejl ved download af filer fra DropBox

10 bedste USB LED-lamper til bærbare computere

Konverter magnetlinks til direkte download-links ved hjælp af Seedr

Disqus kommentarfelt indlæses eller vises ikke for et websted

Sådan krypteres og tilføjes adgangskoder til LibreOffice-dokumenter

Hvad er 'Chip og PIN' eller EMV-kreditkort

Sådan konverteres binær til tekst ved hjælp af denne tekst til binær konverter

Bedste gratis sikre digitale notebooksoftware og onlinetjenester