Sådan registrerer du computer- og e-mail-overvågnings- eller spioneringssoftware

Hvis du er systemadministrator, så er det en ret almindelig opgave at holde øje med dine medarbejderes e-mail og pc-brug, som giver dig mulighed for at overvåge produktiviteten og sikre, at der ikke kommer farlige filer ind på dit netværk. Det samme gælder forældre(applies to parents) og lærere, som måske ønsker at holde øje med et barns pc-brug af hensyn til deres sikkerhed.

Desværre er der tidspunkter, hvor overvågningssoftware ikke er velkommen eller værdsat. Hackere, snoopere eller overvældende it-administratorer kan alle rykke grænserne for langt. Hvis du er bekymret for dit privatliv(worried about your privacy) , kan du lære at finde computer- og e-mailovervågnings- eller spioneringssoftware ved at følge disse trin.

Overvågning i hjemmet, skolen eller arbejdet(Monitoring at Home, School, or Work)

Før du begynder at se på, hvordan du opdager visse typer computer- og e-mail-overvågning, skal du muligvis bestemme dine rettigheder. Som medarbejder kan dine rettigheder til ufiltreret adgang til internettet, e-mail eller generel pc-brug være meget lavere, selvom det ikke betyder, at der ikke er grænser, som ikke kan overskrides(boundaries that can’t be crossed) .

Du må ikke eje udstyret, og afhængigt af din kontrakt kan din arbejdsgiver eller skole have ret til at logge data på din pc-brug. Selvom der er måder at overvåge dette på, er du muligvis ikke i stand til at stoppe eller omgå det. Det samme gælder i et uddannelsesmiljø, hvor der er sandsynlighed for streng kontrol med pc- og webbrug.

Det er dog et helt andet scenario for en personlig pc på et hjemmenetværk. Din pc, dine regler – medmindre det ikke er dit udstyr. Forældre kan f.eks. placere overvågningssoftware for at beskytte deres børn, men det kan også voldelige partnere eller ondsindede hackere tusindvis af kilometer væk.

Uanset om det er derhjemme, i skolen eller på kontoret, er der en række måder, du kan tjekke for den typiske form for computer- eller e-mail-overvågning, der kan finde sted.

Søger efter software til e-mailovervågning(Checking for Email Monitoring Software)

Hvis du vil tjekke for e-mail-overvågning, skal du først overveje, om du bruger en personlig, virksomheds- eller uddannelses-e-mail-konto. For virksomheds- eller uddannelseskonti har en systemadministrator sandsynligvis magten til at få adgang til dine e-mails på et hvilket som helst tidspunkt, med alle e-mails dirigeret gennem en sikker server, som de også kan kontrollere.

Hvis det er tilfældet, bør du altid(always) antage, at dine e-mails overvåges på en eller anden måde. Det kan være aktivt overvåget, hvor hver e-mail kontrolleres og logges, eller overvågningen kan være mindre specifik, med oplysninger om hvornår du sender og modtager e-mails (såvel som modtagere eller afsendere) logget separat.

Selv med mindre aktiv overvågning kan en administrator over en virksomheds- eller uddannelses-e-mail-konto stadig nulstille din adgangskode for at få adgang til dine e-mails til enhver tid.

Kontrol af e-mail-headere(Checking Email Headers)

Du kan normalt afgøre, om dine e-mails bliver dirigeret gennem en virksomheds e-mail-server ved at se på overskrifterne for e-mails(headers for emails) , du modtager. I Gmail kan du for eksempel slå overskrifterne op ved at åbne en e -mail og vælge menuikonet(three-dots menu icon ) med tre prikker øverst til højre. Vælg indstillingen Vis original(Show Original ) fra indstillingerne.

Når man ser på overskrifterne, viser overskriften Modtaget(Received) , hvor e-mailen stammer fra, og hvilken e-mail-server, der bruges. Hvis e-mailen dirigeres gennem en virksomhedsserver eller scannes af et filter, kan du antage, at e-mailen bliver (eller kan blive) logget og overvåget.

Brug af proxyservere(Using Proxy Servers)

Hvis du bruger en desktop-e-mail-klient som Microsoft Outlook , er det muligt, at dine e-mails overvåges via en proxyserver. En proxyserver kan bruges til at logge visse data, samt videresende dem til andre servere.

Du kan kontrollere dine proxyindstillinger på Windows 10 i menuen Windows-indstillinger(Windows Settings) (hvis du har adgang til dette).

- For at starte skal du højreklikke på Start - menuen og vælge indstillingen Indstillinger(Settings) .

- I Windows-indstillinger skal du vælge Netværk og internet(Network & Internet) > Proxy . Hvis du bruger en proxyserver, vil denne blive vist i afsnittet Brug en proxyserver(Use a proxy server) .

Det er også muligt, at dine Outlook - postkasseindstillinger er designet til at rute gennem en e-mail-server over en bestemt proxy. Dette sættes op, når din kontopostkasse føjes til Outlook , som for virksomhedsenheder sandsynligvis er konfigureret til dig automatisk.

Desværre er den eneste måde at teste dette på (uden administratoradgang selv) at sende og modtage e-mails mellem en personlig konto og en konto, som du har mistanke om, er overvåget. Når du overvåger e-mail-headerne, kan du muligvis se, om en proxy-server bruges ved hjælp af Received- eller X-Forwarded-For- headerne.

Søger efter overvågningssoftware(Checking for Monitoring Software)

En mere typisk metode til digital overvågning er gennem software installeret på din pc, sporing af din webaktivitet, den software, du bruger, og endda din brug af mikrofon, webcam og tastatur. Næsten alt, hvad du gør på din pc, kan logges med den rigtige software.

Det kan dog være lidt sværere at lede efter tegnene på, at du bliver overvåget. Der er ikke altid et praktisk ikon på proceslinjen i Windows at kigge efter, så du bliver nødt til at grave lidt dybere.

Tjek Windows Task Manager(Checking Windows Task Manager)

Hvis du har mistanke om, at der er software på din Windows-pc, der registrerer din aktivitet, vil du måske tjekke din liste over kørende processer først ved hjælp af Task Manager . Der er hvor du finder en liste over al den kørende software på din pc.

- For at åbne opgavehåndteringen skal du højreklikke på Start - menuen og vælge indstillingen Task Manager .

- I vinduet Task Manager får du vist en liste over kørende apps og tjenester. (Task Manager)Alternativt kan du skifte til fanen Detaljer(Details) for en klarere liste over alle kørende eksekverbare filer(executable files) .

Kørsel af processer med ikke-beskrivende navne bør vække din mistanke (men ikke altid). Selvom det kan vise sig at være tidskrævende, bør du bruge en søgemaskine til at undersøge hver kørende proces efter tur.

For eksempel er ntoskrnl.exe en helt legitim (og vigtig) Windows-proces. Hvis du har set student.exe (overvågningsappen til LanSchool -overvågningstjenesten for skoler) på listen, kan du dog antage, at du bliver overvåget.

Du bør også kigge efter almindelig fjernskrivebordsforbindelsessoftware, såsom VNC , LogMeIn eller TeamViewer . Disse apps til skærmdeling(screen sharing apps) giver en fjernbruger mulighed for at tage kontrol over din pc, hvilket giver dem mulighed for at åbne apps, udføre opgaver, registrere dit skærmbrug og meget mere.

Windows har også sin egen fjernskrivebordstjeneste(own remote desktop service) , der giver andre Windows -pc'er mulighed for at se og styre din pc. Den gode nyhed er, at RDP - forbindelser typisk kun tillader én person at se en skærm på samme tid. Så længe du er logget ind, bør en anden bruger ikke kunne se eller styre din pc.

Ser på aktive netværksforbindelser(Looking at Active Network Connections)

Processmanageren er en god måde at tjekke for aktiv overvågningssoftware, men dette virker kun, hvis softwaren er aktiv i øjeblikket. I visse indstillinger (såsom et skolemiljø) har du muligvis ikke tilladelse til at åbne Task Manager for at se i første omgang.

De fleste logningssoftware fungerer normalt ved at registrere data lokalt og sende dem til en server eller administrator et andet sted. Dette kan være lokalt (på dit eget netværk) eller til en internetbaseret server. For at gøre dette skal du se på de aktive netværksforbindelser på din pc.

En måde at gøre dette på er at bruge den indbyggede Resource Monitor . Denne lidet kendte Windows - app giver dig mulighed for at se enhver aktiv kommunikation, både indgående og udgående, fra din pc. Det er også en app, der ofte forbliver tilgængelig på virksomheds- og uddannelses-pc'er.

- For at åbne Resource Monitor skal du højreklikke på Start - menuen og vælge Kør(Run) .

- Skriv resmon i feltet Kør(Run) , og vælg OK .

- Vælg fanen Netværk(Network) i vinduet Ressourceovervågning . (Resource Monitor )Herfra vil du se en liste over aktive forbindelser. I feltet Processer med netværksaktivitet(Processes with Network Activity ) kan du se processer, der sender og modtager data, enten lokalt eller til internetbaserede tjenester.

I feltet Netværksaktivitet(Network Activity ) vil du se disse processer opført igen, men med de aktive forbindelser (med IP-adresser) angivet. Hvis du vil vide, hvilke porte der bruges til at lave forbindelserne, eller åbne porte på din pc(open ports on your PC) , som processer aktivt lytter efter til forbindelser, skal du se boksene(Listening Ports) TCP -forbindelser(TCP Connections ) og lytteporte.

Alle forbindelser til andre enheder i reserverede IP-områder (f.eks. 10.0.0.1 til 10.255.255.255 eller 192.168.0.1 til 192.168.255.255) betyder, at data deles over dit netværk, men forbindelser til andre områder peger på en internetbaseret administrationsserver .

Du skal muligvis undersøge nogle af de processer, der er anført her, for at identificere mulige apps. Hvis du f.eks. opdager en proces, som du ikke genkender med et antal aktive forbindelser, afsendelse og modtagelse af en masse data eller bruger en usædvanlig port (typisk et 5-cifret nummer), skal du bruge en søgemaskine til at undersøge det yderligere.

Spotting af tastatur, webcam og mikrofonlogning(Spotting Keyboard, Webcam, and Microphone Logging)

PC-overvågningssoftware handler ikke kun om at registrere dit internetbrug – det kan vise sig at være meget mere personligt. Hvor det er muligt, kan (og kan) apps som disse overvåge dit webcam og overvåge brugen, eller registrere alle aktive tastetryk, du foretager. Alt, hvad du skriver, siger eller gør på din pc, kan optages og undersøges senere.

Hvis dette sker, skal du prøve at få øje på tegnene. De fleste indbyggede og eksterne webcams(external webcams) viser et lys (normalt en grøn eller hvid LED ) for at vise, at et webcam er aktivt. Mikrofonbrug(Microphone) er sværere at få øje på, men du kan kontrollere, hvilke lyde en mikrofon registrerer i menuen Lydindstillinger(Sound) .

- For at gøre dette skal du højreklikke på lydikonet i området med hurtig adgang på proceslinjen. Fra indstillingerne skal du vælge Åbn lydindstillinger(Open Sound settings) .

- I menuen Lyd vil skyderen (Sound)Test din mikrofon(Test your microphone ) bevæge sig op og ned med lyde, der opfanges af din mikrofon.

Hvis du har tilladelser til at gøre det, kan du blokere adgangen til din mikrofon eller kamera(block access to your mic or camera) i menuen Windows-indstillinger.

- For at få adgang til denne menu skal du højreklikke på Start - menuen og vælge Indstillinger.(Settings.)

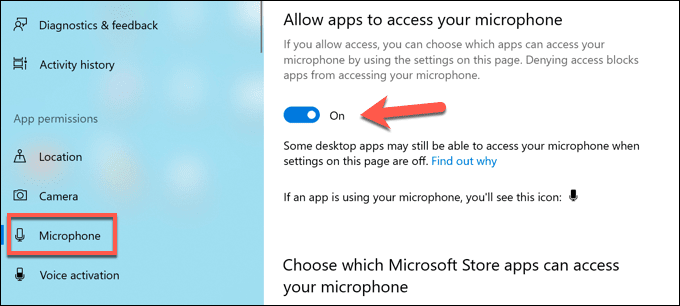

- Vælg indstillingen Privatliv(Privacy ) i menuen Indstillinger(Settings ) . I sektionen Mikrofon(Microphone ) skal du deaktivere Tillad apps at få adgang til din mikrofon(Allow apps to access your microphone ) og Tillad desktop-apps at få adgang til dine mikrofonskydere(Allow desktop apps to access your microphone ) for at stoppe al mikrofonadgang. Alternativt kan du blokere individuelle apps ved at vælge skyderen ud for hver app-indgang.

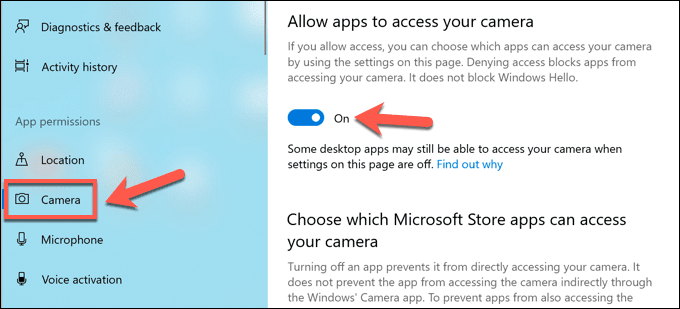

- I afsnittet Kamera(Camera ) kan du deaktivere kameraadgang ved at vælge Tillad apps at få adgang til dit kamera(Allow apps to access your camera ) og Tillad desktop-apps at få adgang til dine kameraskydere(Allow desktop apps to access your camera) . Du kan også stoppe individuelle apps ved at vælge skyderen ud for hver post.

Ovenstående trin skulle hjælpe dig med at begrænse, hvad nogen kan se eller høre, men du skal muligvis tage yderligere trin for at blokere tasteloggingsforsøg(block keylogging attempts) .

Beskyttelse mod regeringsovervågning(Protecting Against Government Monitoring)

De metoder, vi har skitseret ovenfor, fungerer godt til at få øje på den form for overvågning, du kan forvente derhjemme eller på arbejdet, men de er mindre tilbøjelige til at virke for at få øje på regeringsovervågning. I visse områder af verden vil din digitale aktivitet sandsynligvis blive optaget og censureret.

Det kan være svært at beskytte mod denne form for computerovervågning online, men det er ikke umuligt. Nogle af de bedste virtuelle private netværk(best virtual private networks) kan fungere i områder af verden, hvor internetcensur er almindelig, men du kan også bruge Tor(use Tor) til at omgå begrænsninger og beskytte dit privatliv i stedet for.

Desværre er den eneste måde at forhindre regeringsagenter i at overvåge din digitale brug ved at skifte til krypterede platforme til kommunikation. Der findes en række krypterede chatplatforme(encrypted chat platforms) , såsom Signal , der understøtter ende-til-ende-kryptering, så du kan chatte frit uden frygt for censur.

Beskyt dig selv mod snoopere(Protect Yourself Against Snoopers)

Som trinene ovenfor viser, er der en række måder, hvorpå virksomhedsadministratorer, anmassende forældre, utilfredse ekser, ondsindede hackere og endda regeringsspioner kan overvåge din pc-brug. Dette er ikke altid noget, du kan kontrollere, især hvis du er en medarbejder, der bruger et virksomhedsnetværk.

Hvis du bruger en personlig pc, er der dog trin, du kan tage for at beskytte din pc. Brug af et virtuelt privat netværk(virtual private network) er en fantastisk måde at skjule dit internetforbrug på, men det kan også blokere udgående forsøg på at oprette forbindelse til din pc. Du kan også overveje at forstærke din pc med en tredjeparts firewall(third-party firewall) for at stoppe unødvendig adgang.

Hvis du virkelig er bekymret for din netværkssikkerhed(network security) , kan du se på andre måder at isolere din pc-brug på. Du kan skifte til en Linux-distribution , der tilbyder mere sikkerhed end en typisk Windows -pc. Hvis du ønsker at blive hvid, kan du endda tænke på en Linux-distro til hacking(Linux distro for hacking) , så du kan teste dit netværk for sikkerhedshuller.

Related posts

Hvad betyder BCC og CC? Forstå Basic Email Lingo

Den bedste gratis krypteringssoftware i 2021

Den bedste måde at skifte til en ny e-mail-adresse

Bedste gratis panoramasoftware

6 måder at sende store filer som e-mailvedhæftede filer

Hvad er Uber Passenger Rating, og hvordan man tjekker det

Sådan tjekker du alle dine e-mail-konti fra Gmail

Sådan åbnes en fil uden udvidelse

Sådan rettes en Steam "afventende transaktion"-fejl

OTT forklarer: Hvad er forskellen mellem POP og IMAP på min e-mail-konto?

Sådan slipper du af med Yahoo Search i Chrome

Sådan fjerner du automatisk uønsket forudinstalleret software fra din computer

Hvad er Discord Streamer Mode, og hvordan man konfigurerer det

7 hurtige rettelser, når Minecraft bliver ved med at gå ned

Sådan flyttes eller overføres e-mail-konti fra en internetudbyder til en anden

Sådan muter du nogen på Discord

Har du virkelig brug for antivirussoftware på din Windows- eller Mac-computer?

Sådan slår du Caps Lock til eller fra på Chromebook

3 måder at tage et billede eller en video på en Chromebook

Sådan gør du enhver kablet printer trådløs på 6 forskellige måder